La piattaforma Android 17 include modifiche al comportamento che potrebbero interessare la tua app.

Le seguenti modifiche al comportamento si applicano a tutte le app quando vengono eseguite su Android 17,

indipendentemente da targetSdkVersion. Devi testare la tua app e poi modificarla in base alle necessità per supportare queste modifiche, ove applicabile.

Assicurati di esaminare anche l'elenco delle modifiche al comportamento che interessano solo le app che hanno come target Android 17.

Funzionalità di base

Android 17 (livello API 37) include le seguenti modifiche che modificano o espandono varie funzionalità di base del sistema Android.

Limiti di memoria delle app

Android 17 引入了基于设备总 RAM 的应用内存限制,旨在为您的应用和 Android 用户打造更稳定、更具确定性的环境。在 Android 17 中,限制设置得较为保守,目的是建立系统基准,在极端内存泄漏和其他异常情况触发系统范围的不稳定性(导致界面卡顿、耗电过快和应用被终止)之前,先针对这些情况。虽然我们预计对绝大多数 应用会话的影响很小,但我们建议遵循以下内存最佳实践, 包括建立内存基准。

您可以通过在 ApplicationExitInfo 中调用

getDescription 来确定应用会话是否受到影响;如果您的应用受到

影响,退出原因将为 REASON_OTHER 并且

说明将包含字符串 "MemoryLimiter:AnonSwap" 以及

其他信息。您还可以使用 基于触发器的分析(使用

TRIGGER_TYPE_ANOMALY)来获取在达到

内存限制时收集的堆转储。

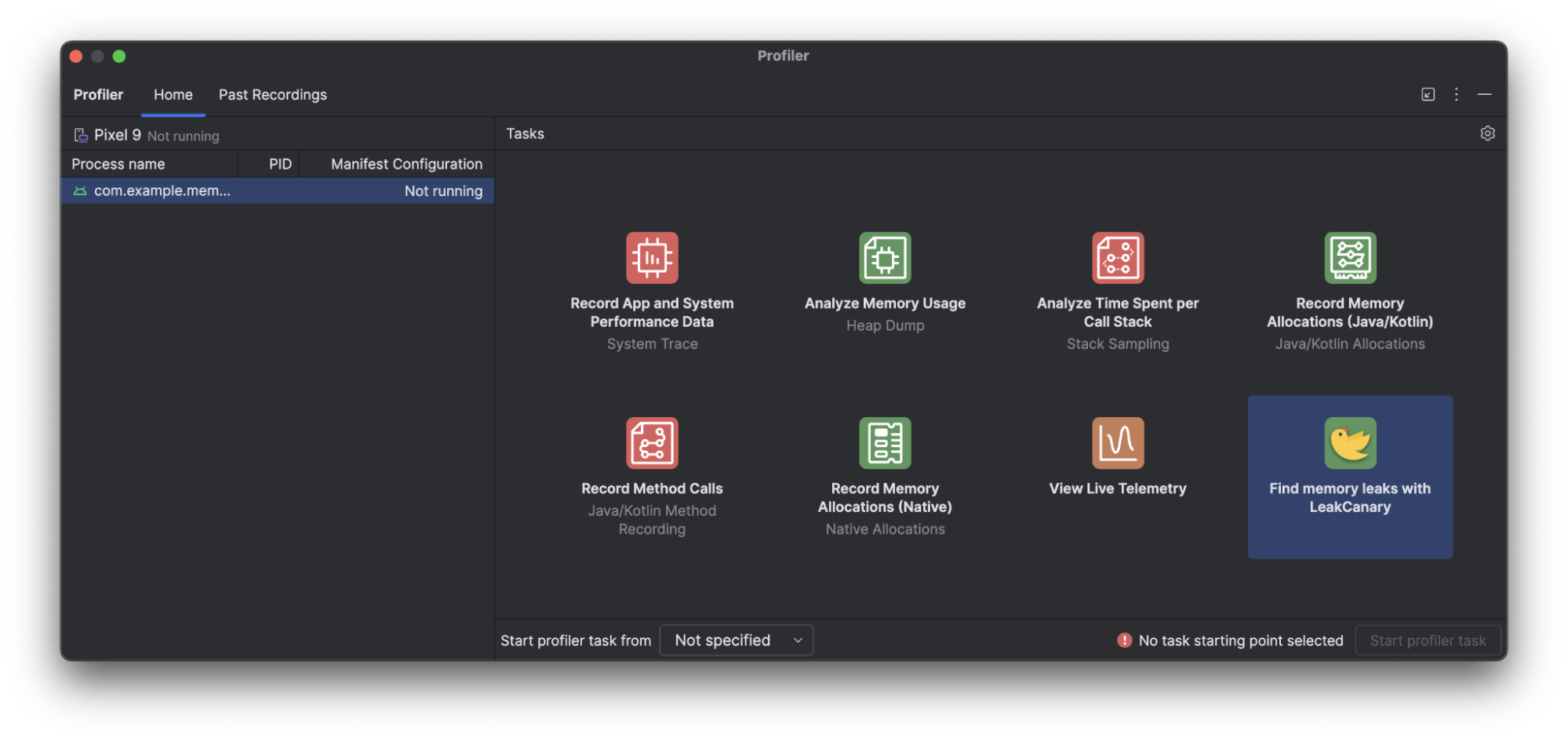

为了帮助您查找内存泄漏,Android Studio Panda 直接在 Android Studio 性能分析器中添加了 LeakCanary 集成,作为 IDE 中特定任务,并与您的源代码完全集成。

Sicurezza

Android 17 include i seguenti miglioramenti alla sicurezza di dispositivi e app.

Piano di ritiro di usesClearTraffic

我们计划在未来的版本中弃用 usesCleartextTraffic 元素。需要建立未加密 (HTTP) 连接的应用应迁移为使用网络安全配置文件,该文件可让您指定应用需要与哪些网域建立明文连接。

请注意,网络安全配置文件仅在 API 级别 24 及更高版本中受支持。如果您的应用的最低 API 级别低于 24,您应执行以下两项操作:

- 将

usesCleartextTraffic属性设置为true - 使用网络配置文件

如果应用的最低 API 级别为 24 或更高,您可以使用网络配置文件,而无需设置 usesCleartextTraffic。

Limita le concessioni implicite di URI

Attualmente, se un'app avvia un intent con un URI che ha l'azione Send,

SendMultiple, o ImageCapture, il sistema concede automaticamente le autorizzazioni URI di lettura e

scrittura all'app di destinazione. Prevediamo di modificare questo comportamento in

Android 18. Per questo motivo, consigliamo alle app di concedere esplicitamente le autorizzazioni URI pertinenti anziché fare affidamento sul sistema per concederle.

Limiti del keystore per app

Le app devono evitare di creare un numero eccessivo di chiavi in Android Keystore, perché è una risorsa condivisa per tutte le app sul dispositivo. A partire da Android 17, il sistema impone un limite al numero di chiavi che un'app può possedere. Il limite è di 50.000 chiavi per le app non di sistema che hanno come target Android 17 (livello API 37) o versioni successive e di 200.000 chiavi per tutte le altre app. Le app di sistema hanno un limite di 200.000 chiavi, indipendentemente dal livello API a cui fanno riferimento.

Se un'app tenta di creare chiavi oltre il limite, la creazione non riesce e viene restituito un

KeyStoreException. La stringa del messaggio dell'eccezione contiene informazioni

sul limite di chiavi. Se l'app chiama getNumericErrorCode() sull'eccezione, il valore restituito dipende dal livello API a cui è destinata l'app:

- App che hanno come target Android 17 (livello API 37) o versioni successive:

getNumericErrorCode()restituisce il nuovo valoreERROR_TOO_MANY_KEYS. - Tutte le altre app:

getNumericErrorCode()restituisceERROR_INCORRECT_USAGE.

Esperienza utente e UI di sistema

Android 17 include le seguenti modifiche volte a creare un'esperienza utente più coerente e intuitiva.

Ripristino della visibilità predefinita dell'IME dopo la rotazione

A partire da Android 17, quando la configurazione del dispositivo cambia (ad esempio tramite la rotazione) e questo non viene gestito dall'app stessa, la visibilità della tastiera virtuale precedente non viene ripristinata.

Se la tua app subisce una modifica della configurazione che non gestisce e ha bisogno che la tastiera sia visibile dopo la modifica, devi richiederlo esplicitamente. Puoi effettuare questa richiesta in uno dei seguenti modi:

- Imposta l'attributo

android:windowSoftInputModesustateAlwaysVisible. - Richiedi la tastiera su schermo a livello di programmazione nel metodo

onCreate()dell'attività o aggiungi il metodoonConfigurationChanged().

Azione umana

Android 17 include le seguenti modifiche che influiscono sul modo in cui le app interagiscono con i dispositivi di input umano come tastiere e touchpad.

I touchpad forniscono eventi relativi per impostazione predefinita durante l'acquisizione del puntatore

A partire da Android 17, se un'app richiede l'acquisizione del puntatore utilizzando

View.requestPointerCapture() e l'utente utilizza un touchpad, il sistema

riconosce il movimento del puntatore e i gesti di scorrimento dai tocchi dell'utente e

li segnala all'app nello stesso modo in cui vengono segnalati i movimenti del puntatore e della rotellina di scorrimento

di un mouse acquisito. Nella maggior parte dei casi, in questo modo non è più necessario che le app che supportano i mouse acquisiti aggiungano una logica di gestione speciale per i touchpad. Per maggiori

dettagli, consulta la documentazione di View.POINTER_CAPTURE_MODE_RELATIVE.

In precedenza, il sistema non tentava di riconoscere i gesti dal touchpad

e inviava invece all'app le posizioni assolute e non elaborate delle dita in un formato simile

a quello dei tocchi sullo schermo touchscreen. Se un'app richiede ancora questi dati assoluti, deve chiamare il nuovo metodo View.requestPointerCapture(int) con View.POINTER_CAPTURE_MODE_ABSOLUTE.

Media

Android 17 include le seguenti modifiche al comportamento dei contenuti multimediali.

Protezione dell'audio in background

Beginning with Android 17, the audio framework enforces restrictions on background audio interactions including audio playback, audio focus requests, and volume change APIs to ensure that these changes are started intentionally by the user.

If the app tries to call audio APIs while the app is not in a valid lifecycle,

the audio playback and volume change APIs fail silently without throwing an

exception or providing a failure message. The audio focus API fails with the

result code AUDIOFOCUS_REQUEST_FAILED.

For more information, including mitigation strategies, see Background audio hardening.

Connettività

Android 17 include le seguenti modifiche per migliorare la connettività dei dispositivi.

Riassociazione autonoma in caso di perdita dell'associazione Bluetooth

Android 17 引入了自主重新配对功能,这是一项系统级增强功能,旨在自动解决蓝牙配对信息丢失问题。

以前,如果配对信息丢失,用户必须手动前往“设置”取消配对,然后重新配对外围设备。此功能以 Android 16 的安全改进为基础,允许系统在后台重新建立配对信息,而无需用户手动前往“设置”取消配对并重新配对外围设备。

虽然大多数应用不需要更改代码,但开发者应注意蓝牙堆栈中的以下行为变更:

- 新的配对上下文:

ACTION_PAIRING_REQUEST现在包含EXTRA_PAIRING_CONTEXTextra,允许应用区分 标准配对请求和自主系统发起的重新配对尝试。 - 有条件的密钥更新:只有在重新配对成功且新连接达到或超过之前配对信息的安全级别时,才会替换现有安全密钥。

- 修改后的 intent 时间:现在,只有在自主重新配对尝试失败时,才会广播

ACTION_KEY_MISSINGintent。如果系统在后台成功恢复配对信息,则可以减少应用中不必要的错误处理。 - 用户通知:系统通过新的界面通知和对话框管理重新配对。系统会提示用户确认重新配对尝试,以确保用户了解重新连接。

外围设备制造商和配套应用开发者应验证硬件和应用是否能妥善处理配对信息转换。如需测试此行为,请使用以下任一方法模拟远程配对信息丢失:

- 从外围设备中手动移除配对信息

- 在“设置”>“已连接的设备”中手动取消配对设备