Örnek Olaylar

Zoho, Geçiş Anahtarı ve Kimlik Bilgisi Yöneticisi Entegrasyonu ile 6 Kat Daha Hızlı Oturum Açma İmkanı Sunuyor

Okuma süresi: 10 dakika

Android geliştiricisi olarak, güvenliği artırmanın, kullanıcı deneyimini iyileştirmenin ve geliştirmeyi kolaylaştırmanın yollarını sürekli arıyorsunuz. Güvenliğe ve sorunsuz deneyimlere odaklanan kapsamlı bir bulut tabanlı yazılım paketi olan Zoho, OneAuth Android uygulamasında geçiş anahtarlarını kullanarak önemli iyileştirmeler elde etti.

Zoho, 2024'te geçiş anahtarlarını entegre ettiğinden beri önceki yöntemlere kıyasla 6 kat daha hızlı oturum açma hızına ve geçiş anahtarı kullanımında aylık% 31 büyüme elde etti.

Bu örnek olay, Zoho'nun kimlik doğrulama zorluklarını gidermek için geçiş anahtarlarını ve Android'in Credential Manager API'sini kullanmasını inceler. Teknik uygulama sürecini ayrıntılı olarak açıklar ve etkili sonuçları vurgular.

Kimlik doğrulama sorunlarının üstesinden gelme

Zoho, kullanıcı hesaplarını korumak için çeşitli kimlik doğrulama yöntemlerini bir arada kullanır. Bu kapsamda, anlık bildirimler, QR kodları ve zamana dayalı tek kullanımlık şifreler (TOTP) kullanılarak hem şifre tabanlı hem de şifresiz kimlik doğrulamayı destekleyen kendi çok öğeli kimlik doğrulama (MFA) çözümleri olan Zoho OneAuth da yer alıyordu. Zoho, federasyon girişlerini de destekleyerek Güvenlik Onayı Biçimlendirme Dili (SAML) ve diğer üçüncü taraf kimlik sağlayıcılar aracılığıyla kimlik doğrulamaya olanak tanıyordu.

Meydan okumalar

Zoho da birçok kuruluş gibi, operasyonel yükleri azaltırken kimlik doğrulama güvenliğini ve kullanıcı deneyimini iyileştirmeyi hedefliyordu. Geçiş anahtarlarının kullanılmaya başlanmasına yol açan başlıca zorluklar şunlardır:

- Güvenlik açıkları: Geleneksel şifre tabanlı yöntemler, kullanıcıları kimlik avı saldırılarına ve şifre ihlallerine karşı savunmasız bırakıyordu.

- Kullanıcı sorunları: Şifre yorgunluğu, şifrelerin unutulmasına, hayal kırıklığına ve zahmetli kurtarma süreçlerine daha fazla bağımlılığa yol açtı.

- Operasyonel verimsizlikler: Şifre sıfırlama ve çok faktörlü kimlik doğrulama sorunlarının ele alınması, önemli bir destek yükü oluşturuyordu.

- Ölçeklenebilirlik endişeleri: Büyüyen kullanıcı tabanı, daha güvenli ve verimli bir kimlik doğrulama çözümü gerektiriyordu.

Neden geçiş anahtarlarına geçiyoruz?

Geçiş anahtarları, güvenliği ve kullanıcı deneyimini önemli ölçüde iyileştiren şifresiz bir yaklaşım sunarak kimlik doğrulama sorunlarını gidermek için Zoho'nun uygulamalarında kullanıma sunuldu. Bu çözüm, kimlik avına karşı dirençli kimlik doğrulama, cihazlar arası kolay erişim için bulutla senkronize edilmiş kimlik bilgileri ve güvenli girişler için biyometri (ör. parmak izi veya yüz tanıma), PIN ya da desen gibi yöntemlerden yararlanarak geleneksel şifrelerle ilişkili güvenlik açıkları ve rahatsızlıkları azaltır.

Zoho, kimlik bilgisi yöneticisiyle geçiş anahtarlarını kullanmaya başlayarak giriş sürelerini 6 kata kadar kısalttı, şifreyle ilgili destek maliyetlerini düşürdü ve kullanıcıların geçiş anahtarlarını yoğun bir şekilde kullanmaya başladığını gördü. Geçiş anahtarıyla oturum açma sayısı 4 ayda iki katına çıktı ve aylık% 31 büyüme elde edildi. Zoho kullanıcıları artık daha hızlı ve kolay girişlerin yanı sıra kimlik avına karşı koruma sağlayan güvenlikten yararlanıyor.

Android'de Kimlik Bilgisi Yöneticisi ile uygulama

Peki Zoho bu sonuçları nasıl elde etti? Android'de kimlik doğrulama uygulamak için önerilen Jetpack kitaplığı olan Android'in Credential Manager API'sini kullandılar.

Kimlik Bilgisi Yöneticisi, çeşitli kimlik doğrulama yöntemlerinin işlenmesini basitleştiren birleşik bir API sağlar. Şifreler, geçiş anahtarları ve federasyon oturum açma işlemleri (ör. Google ile oturum açma) için farklı API'leri yönetmek yerine tek bir arayüz kullanırsınız.

Zoho'da geçiş anahtarlarını uygulamak için hem istemci tarafında hem de sunucu tarafında ayarlamalar yapılması gerekiyordu. Geçiş anahtarı oluşturma, oturum açma ve sunucu tarafı uygulama sürecinin ayrıntılı dökümünü aşağıda bulabilirsiniz.

Geçiş anahtarı oluşturma

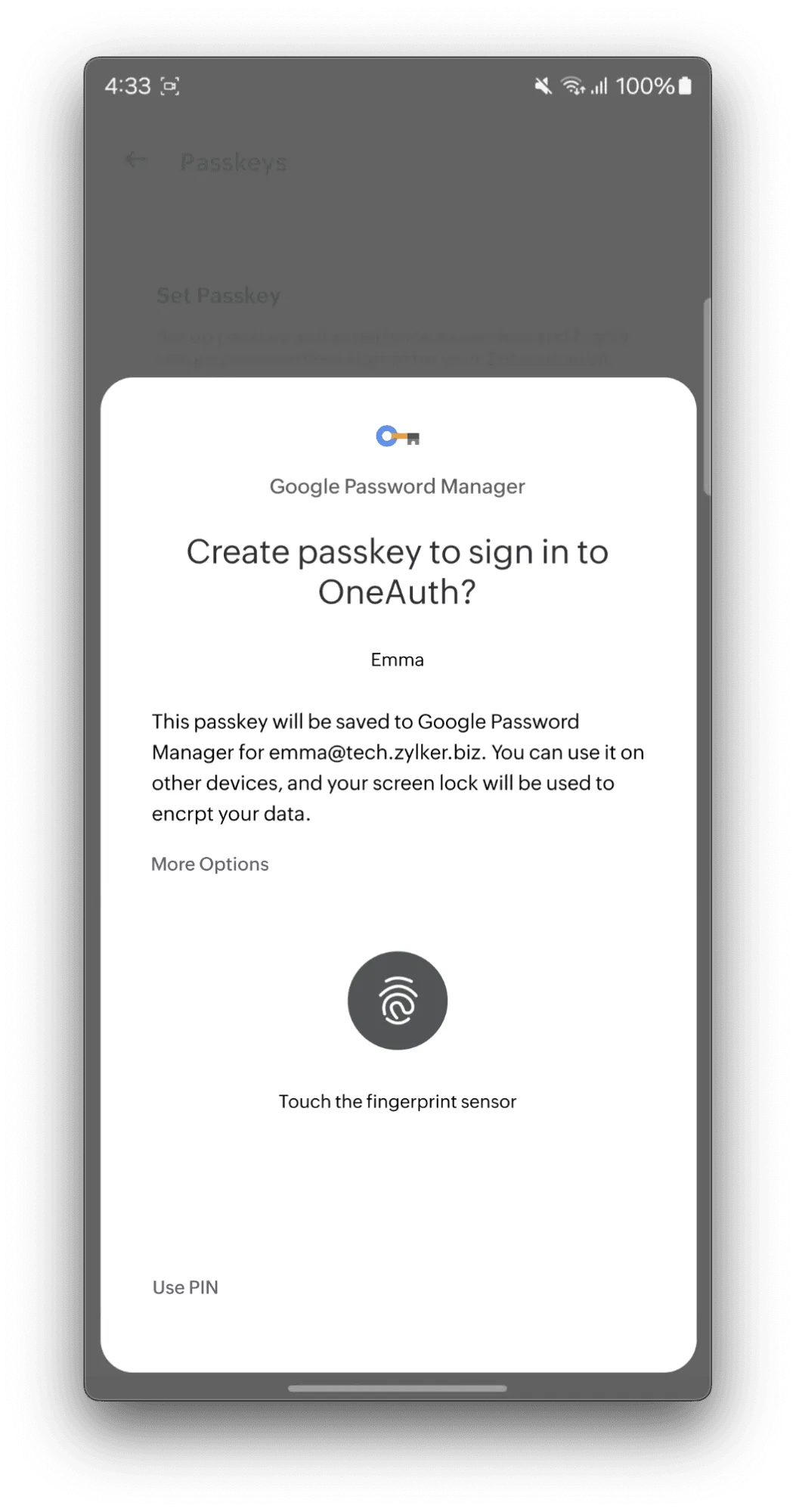

Uygulama, geçiş anahtarı oluşturmak için önce Zoho'nun sunucusundan yapılandırma ayrıntılarını alır. Bu süreçte parmak izi veya yüz tanıma gibi benzersiz bir doğrulama yapılır. requestJson dizesi olarak biçimlendirilen bu doğrulama verileri, uygulama tarafından CreatePublicKeyCredentialRequest oluşturmak için kullanılır. Uygulama daha sonra credentialManager.createCredential yöntemini çağırır. Bu yöntem, kullanıcıdan cihazının ekran kilidini (biyometri, parmak izi, PIN vb.) kullanarak kimliğini doğrulamasını ister.

Kullanıcı onayı başarılı olduğunda uygulama, yeni geçiş anahtarı kimlik bilgisi verilerini alır, bunları doğrulama için Zoho'nun sunucusuna geri gönderir ve sunucu, kullanıcının hesabına bağlı geçiş anahtarı bilgilerini depolar. İşlem sırasında oluşan hatalar veya kullanıcı iptalleri uygulama tarafından yakalanır ve işlenir.

Oturum açma

Zoho Android uygulaması, Zoho'nun arka uç sunucusundan benzersiz bir challenge dahil olmak üzere oturum açma seçenekleri isteyerek geçiş anahtarıyla oturum açma sürecini başlatır. Uygulama daha sonra bu verileri kullanarak GetCredentialRequest oluşturur. Bu, geçiş anahtarıyla kimlik doğrulama yapacağını gösterir. Ardından, bu istekle Android CredentialManager.getCredential() API'sini çağırır. Bu işlem, standartlaştırılmış bir Android sistem arayüzünü tetikler. Bu arayüz, kullanıcıdan Zoho hesabını seçmesini (birden fazla geçiş anahtarı varsa) ve cihazının yapılandırılmış ekran kilidini (parmak izi, yüz tarama veya PIN) kullanarak kimliğini doğrulamasını ister. Başarılı kimlik doğrulamanın ardından Kimlik Bilgisi Yöneticisi, Zoho uygulamasına imzalı bir onay (giriş kanıtı) döndürür. Uygulama bu onayı Zoho'nun sunucusuna iletir. Sunucu, imzayı kullanıcının depolanmış ortak anahtarıyla karşılaştırarak doğrular ve güvenli giriş sürecini tamamlayarak sorguyu onaylar.

Sunucu tarafı uygulama

Zoho'nun geçiş anahtarlarını desteklemeye geçişi, arka uç sistemlerinin FIDO WebAuthn ile uyumlu olmasından yararlandı. Bu sayede sunucu tarafı uygulama süreci kolaylaştı. Ancak geçiş anahtarı işlevinin tam olarak entegre edilmesi için yine de belirli değişiklikler yapılması gerekiyordu.

En önemli zorluk, kimlik bilgisi depolama sistemini uyarlamaktı. Çok öğeli kimlik doğrulama için öncelikle şifreleri ve FIDO güvenlik anahtarlarını kullanan mevcut Zoho kimlik doğrulama yöntemleri, şifreleme ortak anahtarlarına dayalı geçiş anahtarlarından farklı depolama yaklaşımları gerektiriyordu. Zoho bu sorunu çözmek için, geçiş anahtarı ortak anahtarlarını ve ilgili verileri WebAuthn protokollerine göre güvenli bir şekilde saklamak üzere özel olarak tasarlanmış yeni bir veritabanı şeması uyguladı. Bu yeni sistem, kullanıcı ve cihaz bilgilerine göre kimlik bilgilerini doğrulayıp almak için bir arama mekanizmasıyla birlikte oluşturuldu. Böylece, eski kimlik doğrulama yöntemleriyle geriye dönük uyumluluk sağlandı.

Sunucu tarafında yapılan bir diğer düzenleme ise Android cihazlardan gelen istekleri işleme özelliğinin uygulanmasıydı. Android uygulamalarından kaynaklanan geçiş anahtarı istekleri, URI tabanlı bir biçim (https://example.com/app) kullanan standart web kaynaklarından farklı olan benzersiz bir kaynak biçimi (android:apk-key-hash:example) kullanır. Bu biçimin doğru şekilde ayrıştırılması, uygulamanın imzalama sertifikasının SHA-256 parmak izi karmasının çıkarılması ve önceden kaydedilmiş bir listeye göre doğrulanması için gereken sunucu mantığının güncellenmesi gerekiyordu. Bu doğrulama adımı, kimlik doğrulama isteklerinin gerçekten Zoho'nun Android uygulamasından geldiğinden emin olmanızı sağlar ve kimlik avı saldırılarına karşı koruma sunar.

Bu kod snippet'inde, sunucunun Android'e özgü kaynak biçimini nasıl kontrol ettiği ve sertifika karmasını nasıl doğruladığı gösterilmektedir:

val origin: String = clientData.getString("origin")

if (origin.startsWith("android:apk-key-hash:")) {

val originSplit: List<String> = origin.split(":")

if (originSplit.size > 3) {

val androidOriginHashDecoded: ByteArray = Base64.getDecoder().decode(originSplit[3])

if (!androidOriginHashDecoded.contentEquals(oneAuthSha256FingerPrint)) {

throw IAMException(IAMErrorCode.WEBAUTH003)

}

} else {

// Optional: Handle the case where the origin string is malformed }

}

Hata işleme

Zoho, hem kullanıcıya yönelik hem de geliştiriciye yönelik hataları yönetmek için güçlü hata işleme mekanizmaları uygulamıştır. Kullanıcılar geçiş anahtarı kurulumunu manuel olarak iptal ettiğinde CreateCredentialCancellationException adlı yaygın bir hata gösteriliyordu. Zoho, olası kullanıcı deneyimi iyileştirmelerini değerlendirmek için bu hatanın sıklığını izledi. Zoho, Android'in kullanıcı deneyimi önerileri doğrultusunda kullanıcılarını geçiş anahtarları hakkında daha iyi bilgilendirmek, geçiş anahtarı kullanılabilirliğinden haberdar olmalarını sağlamak ve sonraki oturum açma denemelerinde geçiş anahtarı kullanımını teşvik etmek için adımlar attı.

Bu kod örneğinde, Zoho'nun en sık karşılaşılan geçiş anahtarı oluşturma hatalarını nasıl ele aldığına dair yaklaşımı gösterilmektedir:

private fun handleFailure(e: CreateCredentialException) {

val msg = when (e) {

is CreateCredentialCancellationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_CANCELLED", GROUP_NAME)

Analytics.addNonFatalException(e)

"The operation was canceled by the user."

}

is CreateCredentialInterruptedException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_INTERRUPTED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey setup was interrupted. Please try again."

}

is CreateCredentialProviderConfigurationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_PROVIDER_MISCONFIGURED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Credential provider misconfigured. Contact support."

}

is CreateCredentialUnknownException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_UNKNOWN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unknown error occurred during Passkey setup."

}

is CreatePublicKeyCredentialDomException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_WEB_AUTHN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey creation failed: ${e.domError}"

}

else -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_FAILED", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unexpected error occurred. Please try again."

}

}

}

Geçiş anahtarlarını intranet ortamlarında test etme

Zoho, kapalı bir intranet ortamında geçiş anahtarlarını test etme konusunda başlangıçta zorluk yaşadı. Geçiş anahtarları için Google Şifre Yöneticisi doğrulama süreci, güvenen taraf (RP) alanını doğrulamak için herkese açık alan erişimi gerektirir. Ancak Zoho'nun dahili test ortamında bu genel internet erişimi bulunmadığından doğrulama işlemi başarısız oldu ve geçiş anahtarı kimlik doğrulama testinin başarılı bir şekilde yapılması engellendi. Bu sorunu aşmak için Zoho, asset link dosyası ve alan adı doğrulaması içeren geçici bir sunucu barındırmayı da kapsayan, herkese açık bir test ortamı oluşturdu.

Zoho'nun herkese açık test ortamında kullanılan assetlinks.json dosyasındaki bu örnekte, güvenen taraf alanının geçiş anahtarı doğrulaması için belirtilen Android uygulamasıyla nasıl ilişkilendirileceği gösterilmektedir.

[

{

"relation": [

"delegate_permission/common.handle_all_urls",

"delegate_permission/common.get_login_creds"

],

"target": {

"namespace": "android_app",

"package_name": "com.zoho.accounts.oneauth",

"sha256_cert_fingerprints": [

"SHA_HEX_VALUE"

]

}

}

]

Mevcut bir FIDO sunucusuyla entegrasyon

Android'in geçiş anahtarı sistemi, modern FIDO2 WebAuthn standardını kullanır. Bu standart, yerel uygulamalar ve web platformları arasında tutarlılığı korumaya yardımcı olan belirli bir JSON biçiminde istekler gerektirir. Android geçiş anahtarı desteğini etkinleştirmek için Zoho, gerekli FIDO2 JSON yapısına uygun istekleri doğru şekilde oluşturmak ve işlemek üzere küçük uyumluluk ve yapısal değişiklikler yaptı.

Bu sunucu güncellemesinde çeşitli teknik düzenlemeler yapıldı:

1. Kodlama dönüşümü: Sunucu, ilgili verileri depolamadan önce Base64 URL kodlamasını (WebAuthn'de kimlik bilgisi kimlikleri gibi alanlar için en çok tercih edilen) standart Base64 kodlamasına dönüştürür. Aşağıdaki snippet'te, rawId'nin standart Base64'e nasıl kodlanabileceği gösterilmektedir:

// Convert rawId bytes to a standard Base64 encoded string for storage val base64RawId: String = Base64.getEncoder().encodeToString(rawId.toByteArray())

2. Aktarım listesi biçimi: Verilerin tutarlı bir şekilde işlenmesini sağlamak için sunucu mantığı, kimlik doğrulayıcının nasıl iletişim kurduğunu belirten aktarım mekanizmalarının (ör. USB, NFC ve Bluetooth) listelerini JSON dizileri olarak işler.

3. İstemci verilerinin hizalanması: Zoho ekibi, sunucunun clientDataJson alanını kodlama ve kod çözme şeklini ayarladı. Bu sayede, veri yapısının Zoho'nun mevcut dahili API'lerinin beklentileriyle tam olarak eşleşmesi sağlanır. Aşağıdaki örnekte, sunucu tarafından işlenmeden önce istemci verilerine uygulanan dönüşüm mantığının bir kısmı gösterilmektedir:

private fun convertForServer(type: String): String {

val clientDataBytes = BaseEncoding.base64().decode(type)

val clientDataJson = JSONObject(String(clientDataBytes, StandardCharsets.UTF_8))

val clientJson = JSONObject()

val challengeFromJson = clientDataJson.getString("challenge")

// 'challenge' is a technical identifier/token, not localizable text.

clientJson.put("challenge", BaseEncoding.base64Url()

.encode(challengeFromJson.toByteArray(StandardCharsets.UTF_8)))

clientJson.put("origin", clientDataJson.getString("origin"))

clientJson.put("type", clientDataJson.getString("type"))

clientJson.put("androidPackageName", clientDataJson.getString("androidPackageName"))

return BaseEncoding.base64().encode(clientJson.toString().toByteArray())

}

Kullanıcı rehberliği ve kimlik doğrulama tercihleri

Zoho'nun geçiş anahtarı stratejisinin temelinde, kullanıcıların geçiş anahtarını kullanmasını teşvik etmenin yanı sıra farklı kuruluş gereksinimlerine uyum sağlayacak esneklik sunmak yer alıyordu. Bu, dikkatli bir kullanıcı arayüzü tasarımı ve politika kontrolleriyle sağlanmıştır.

Zoho, kuruluşların farklı güvenlik ihtiyaçları olduğunu kabul etti. Bu durumu karşılamak için Zoho şunları uygulamıştır:

- Yönetici zorunluluğu: Yöneticiler, Zoho Directory yönetici paneli üzerinden geçiş anahtarlarını kuruluşlarının tamamı için zorunlu ve varsayılan kimlik doğrulama yöntemi olarak belirleyebilir. Bu politika etkinleştirildiğinde çalışanların bir sonraki girişlerinde geçiş anahtarı oluşturması ve bundan sonraki girişlerinde bu geçiş anahtarını kullanması gerekir.

- Kullanıcı tercihi: Bir kuruluş belirli bir politikayı zorunlu kılmazsa kontrol bireysel kullanıcılarda kalır. Kullanıcılar, giriş sırasında tercih ettikleri kimlik doğrulama yöntemini seçebilir. Kimlik doğrulama ayarlarından geçiş anahtarlarını veya yapılandırılmış diğer seçenekleri belirleyebilirler.

Zoho, geçiş anahtarlarının son kullanıcılar tarafından kolayca ve sorunsuz bir şekilde kullanılabilmesi için aşağıdakileri uygulamıştır:

- Kolay kurulum: Zoho, geçiş anahtarı kurulumunu doğrudan Zoho OneAuth mobil uygulamasına (hem Android hem de iOS için kullanılabilir) entegre etti. Kullanıcılar, geçiş anahtarlarını istedikleri zaman uygulama içinden kolayca yapılandırabilir ve geçiş sürecini sorunsuz bir şekilde tamamlayabilir.

- Tutarlı erişim: Geçiş anahtarı desteği, temel kullanıcı temas noktalarında uygulanarak kullanıcıların geçiş anahtarlarını kullanarak kayıt olmasını ve kimliklerini doğrulamasını sağladı:

- Zoho OneAuth mobil uygulaması (Android ve iOS)

- Zoho web hesapları sayfası

Bu yöntem, yönetici tarafından zorunlu kılınmış veya kullanıcı tarafından seçilmiş olmasına bakılmaksızın, geçiş anahtarlarının ayarlanması ve kullanılması sürecinin erişilebilir olmasını ve kullanıcıların zaten kullandığı platformlara entegre edilmesini sağladı. Kapsamlı geçiş anahtarları kullanıcı deneyimi kılavuzumuzu inceleyerek geçiş anahtarı kimlik doğrulaması için sorunsuz kullanıcı akışları oluşturma hakkında daha fazla bilgi edinebilirsiniz.

Geliştirici hızı ve entegrasyon verimliliği üzerindeki etki

Birleşik bir API olan Kimlik Bilgisi Yöneticisi, eski oturum açma akışlarına kıyasla geliştirici üretkenliğini de artırmaya yardımcı oldu. Birden fazla kimlik doğrulama yönteminin ve API'nin ayrı ayrı işlenmesinin karmaşıklığını azaltarak entegrasyonun aylardan haftalara düşecek şekilde hızlanmasını ve daha az uygulama hatası oluşmasını sağladı. Bu değişiklikler, toplu olarak oturum açma sürecini kolaylaştırdı ve genel güvenilirliği artırdı.

Zoho, Kimlik Bilgisi Yöneticisi ile geçiş anahtarlarını uygulayarak genel olarak önemli ve ölçülebilir iyileştirmeler elde etti:

- Hızda önemli iyileştirmeler

- Geleneksel şifre kimlik doğrulamasına kıyasla 2 kat daha hızlı oturum açma

- E-posta veya SMS OTP kimlik doğrulamasıyla kullanıcı adı ya da cep telefonu numarası kullanılarak yapılan girişlere kıyasla 4 kat daha hızlı giriş.

- Kullanıcı adı, şifre ve SMS veya Authenticator OTP kimlik doğrulamasına kıyasla 6 kat daha hızlı giriş.

- Daha düşük destek maliyetleri

- Şifreyle ilgili destek isteklerinde azalma (özellikle unutulan şifreler için).

- Mevcut kullanıcılar doğrudan geçiş anahtarlarıyla ilk katılım sürecini tamamlayabildiğinden SMS tabanlı 2FA ile ilişkili maliyetler düşer.

- Yüksek kullanıcı benimseme oranı ve gelişmiş güvenlik:

- Yalnızca 4 ayda geçiş anahtarıyla oturum açma sayısı iki katına çıktı. Bu da kullanıcıların geçiş anahtarlarını büyük bir memnuniyetle kabul ettiğini gösteriyor.

- Geçiş anahtarlarına geçen kullanıcılar, yaygın kimlik avı ve şifre ihlali tehditlerine karşı tamamen korunur.

- Aylık% 31'lik kullanım artışıyla daha fazla kullanıcı, kimlik avı ve SIM kart değişimi gibi güvenlik açıklarına karşı gelişmiş güvenlikten her gün yararlanıyor.

Öneriler ve en iyi uygulamalar

Android'de geçiş anahtarlarını başarıyla uygulamak için geliştiricilerin aşağıdaki en iyi uygulamaları göz önünde bulundurması gerekir:

- Android'in Credential Manager API'sinden yararlanma:

- Kimlik bilgisi yöneticisi, kimlik bilgilerinin alınmasını basitleştirerek geliştiricilerin harcadığı çabayı azaltır ve birleşik bir kimlik doğrulama deneyimi sağlar.

- Şifreleri, geçiş anahtarlarını ve federasyon oturum açma akışlarını tek bir arayüzde yönetir.

- Diğer FIDO kimlik doğrulama çözümlerinden geçiş yaparken veri kodlama tutarlılığını sağlama:

- FIDO güvenlik anahtarları gibi diğer FIDO kimlik doğrulama çözümlerinden geçiş yaparken tüm girişler/çıkışlar için tutarlı biçimlendirme kullandığınızdan emin olun.

- Hata işlemeyi ve günlük kaydını optimize edin:

- Sorunsuz bir kullanıcı deneyimi için hataların etkili bir şekilde yönetilmesini sağlayın.

- Yerelleştirilmiş hata mesajları sağlayın ve beklenmedik hataları ayıklamak ve çözmek için ayrıntılı günlükleri kullanın.

- Kullanıcıları geçiş anahtarı kurtarma seçenekleri hakkında bilgilendirin:

- Kullanıcıları kurtarma seçenekleri konusunda proaktif olarak yönlendirerek kilitlenme senaryolarını önleyin.

- Kullanım metriklerini ve kullanıcı geri bildirimlerini izleme:

- Kullanıcı deneyimini optimize etmeye devam etmek için kullanıcı etkileşimini, geçiş anahtarı kullanım oranlarını ve oturum açma başarı oranlarını izleyin.

- Dönüşümü ve elde tutma oranını artırmak için farklı kimlik doğrulama akışlarında A/B testi yapın.

Geçiş anahtarları, Android Credential Manager API ile birlikte kullanıcı deneyimini basitleştirirken güvenliği artıran güçlü ve birleşik bir kimlik doğrulama çözümü sunar. Geçiş anahtarları, kimlik avı risklerini, kimlik bilgisi hırsızlığını ve yetkisiz erişimi önemli ölçüde azaltır. Geliştiricileri, uygulamalarında bu deneyimi denemeye ve kullanıcılarına en güvenli kimlik doğrulama yöntemini sunmaya teşvik ediyoruz.

Geçiş anahtarlarını ve Kimlik Bilgisi Yöneticisi'ni kullanmaya başlama

Herkese açık örnek kodumuzu kullanarak Android'de geçiş anahtarları ve Kimlik Bilgisi Yöneticisi'ni deneyin.

Sorularınız veya sorunlarınız varsa bunları Android Kimlik Bilgileri Sorun İzleyici üzerinden bizimle paylaşabilirsiniz.

Okumaya devam edin

-

Örnek Olaylar

Uber, yeni cihazda oturum açma sürecini kolaylaştırmak için Android Restore Credentials API'den yararlandı. Bu sayede, yılda 4 milyon manuel oturum açma işleminin azalması ve kullanıcı elde tutma oranının artması bekleniyor.

Niharika Arora, Tracy Agyemang • Okuma süresi: 5 dakika

-

Örnek Olaylar

X, son dakika haberlerinden eğlenceye, spordan siyasete kadar dünya genelindeki yaklaşık 500 milyon kullanıcının tüm canlı yorumlarla birlikte hikayenin tamamını öğrenmesine yardımcı olmayı amaçlayan bir sosyal medya uygulamasıdır.

Niharika Arora, Tracy Agyemang • Okuma süresi: 3 dk.

-

Örnek Olaylar

FotMob, kısa süre önce Wear OS'te 5 yıl içinde en büyük tek günlük artışı yaşadı. Bu artış, günlük ortalamanın 2-3 katıydı. Sırrı ne mi? Kullanıcıların Wear OS uygulamalarını doğrudan telefonlarından keşfetmelerine yardımcı olan basit bir cihazlar arası yükleme akışı.

Garan Jenkin • Okuma süresi: 3 dk.

Gelişmelerden haberdar olun

Android geliştirmeyle ilgili en son analizleri her hafta gelen kutunuza alın.