Nghiên cứu điển hình

Zoho đạt được tốc độ đăng nhập nhanh hơn gấp 6 lần nhờ tích hợp Khoá truy cập và Trình quản lý thông tin xác thực

Đọc trong 10 phút

Là nhà phát triển Android, bạn không ngừng tìm cách tăng cường bảo mật, cải thiện trải nghiệm người dùng và đơn giản hoá quy trình phát triển. Zoho (một bộ phần mềm toàn diện dựa trên đám mây, tập trung vào tính bảo mật và trải nghiệm liền mạch) đã đạt được những cải tiến đáng kể bằng cách áp dụng khoá truy cập trong ứng dụng Android OneAuth.

Kể từ khi tích hợp khoá truy cập vào năm 2024, Zoho đã đạt được tốc độ đăng nhập nhanh hơn gấp 6 lần so với các phương thức trước đây và tỷ lệ sử dụng khoá truy cập tăng 31% so với tháng trước.

Nghiên cứu điển hình này xem xét việc Zoho sử dụng khoá truy cập và Credential Manager API của Android để giải quyết các khó khăn trong quá trình xác thực. Tài liệu này trình bày chi tiết quy trình triển khai kỹ thuật và nêu bật những kết quả có tác động lớn.

Vượt qua các thử thách xác thực

Zoho sử dụng kết hợp nhiều phương thức xác thực để bảo vệ tài khoản người dùng. Trong đó có Zoho OneAuth, giải pháp xác thực đa yếu tố (MFA) của riêng họ, hỗ trợ cả phương thức xác thực dựa trên mật khẩu và không sử dụng mật khẩu bằng thông báo đẩy, mã QR và mật khẩu một lần dựa trên thời gian (TOTP). Zoho cũng hỗ trợ tính năng đăng nhập liên kết, cho phép xác thực thông qua Ngôn ngữ đánh dấu xác nhận bảo mật (SAML) và các nhà cung cấp danh tính bên thứ ba khác.

Thử thách

Giống như nhiều tổ chức khác, Zoho đặt mục tiêu cải thiện tính bảo mật của quy trình xác thực và trải nghiệm người dùng, đồng thời giảm gánh nặng vận hành. Những thách thức chính dẫn đến việc áp dụng khoá truy cập bao gồm:

- Lỗ hổng bảo mật: Các phương thức truyền thống dựa trên mật khẩu khiến người dùng dễ bị tấn công giả mạo và rò rỉ mật khẩu.

- Sự bất tiện cho người dùng: Việc phải nhớ quá nhiều mật khẩu khiến người dùng quên mật khẩu, cảm thấy khó chịu và ngày càng phải dựa vào các quy trình khôi phục phức tạp.

- Hiệu quả hoạt động: Việc xử lý các vấn đề về việc đặt lại mật khẩu và MFA tạo ra gánh nặng đáng kể cho hoạt động hỗ trợ.

- Mối lo ngại về khả năng mở rộng: Cơ sở người dùng ngày càng tăng đòi hỏi một giải pháp xác thực an toàn và hiệu quả hơn.

Lý do chuyển sang khoá truy cập

Khoá truy cập được triển khai trong các ứng dụng của Zoho để giải quyết các thách thức về xác thực bằng cách cung cấp một phương thức không cần mật khẩu, giúp cải thiện đáng kể tính bảo mật và trải nghiệm người dùng. Giải pháp này tận dụng phương thức xác thực chống lừa đảo, thông tin đăng nhập được đồng bộ hoá trên đám mây để dễ dàng truy cập trên nhiều thiết bị, cũng như dữ liệu sinh trắc học (chẳng hạn như vân tay hoặc công nghệ nhận dạng khuôn mặt), mã PIN hoặc hình mở khoá để đăng nhập an toàn, nhờ đó giảm các lỗ hổng và sự bất tiện liên quan đến mật khẩu truyền thống.

Bằng cách áp dụng khoá truy cập với Trình quản lý thông tin xác thực, Zoho đã giảm thời gian đăng nhập gấp 6 lần, giảm đáng kể chi phí hỗ trợ liên quan đến mật khẩu và nhận thấy tỷ lệ người dùng áp dụng rất cao – số lượt đăng nhập bằng khoá truy cập đã tăng gấp đôi trong 4 tháng với mức tăng trưởng 31% so với tháng trước. Giờ đây, người dùng Zoho có thể đăng nhập nhanh hơn, dễ dàng hơn và có khả năng bảo mật chống lừa đảo.

Triển khai bằng Trình quản lý thông tin xác thực trên Android

Vậy Zoho đã đạt được những kết quả này như thế nào? Họ đã dùng Credential Manager API của Android, thư viện Jetpack được đề xuất để triển khai quy trình xác thực trên Android.

Trình quản lý thông tin xác thực cung cấp một API hợp nhất giúp đơn giản hoá việc xử lý nhiều phương thức xác thực. Thay vì phải sử dụng nhiều API cho mật khẩu, khoá truy cập và các phương thức đăng nhập liên kết (như Đăng nhập bằng Google), bạn chỉ cần dùng một giao diện duy nhất.

Việc triển khai khoá truy cập tại Zoho đòi hỏi phải điều chỉnh cả phía máy khách và phía máy chủ. Sau đây là thông tin chi tiết về quy trình tạo, đăng nhập và triển khai khoá truy cập phía máy chủ.

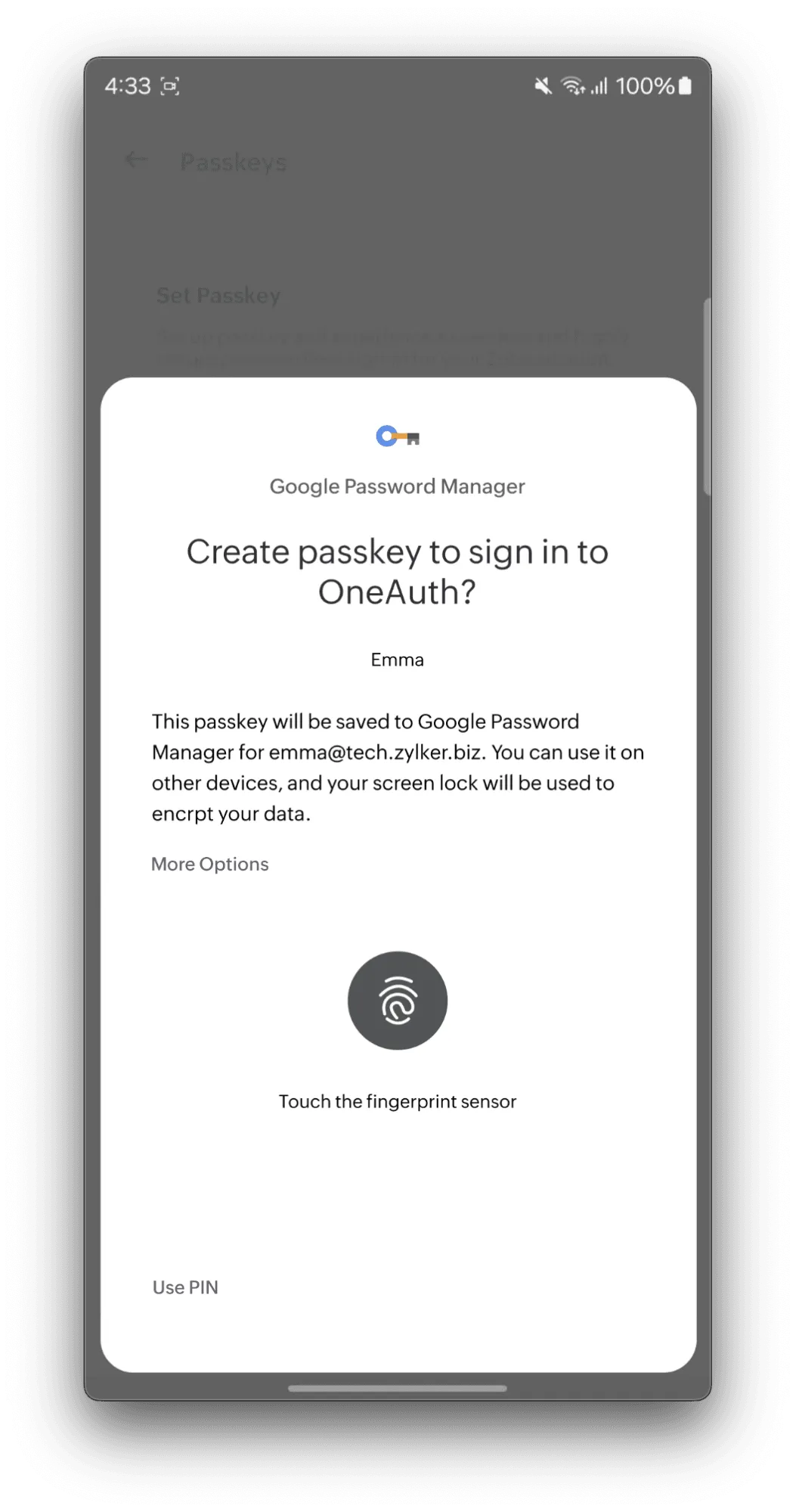

Tạo khoá truy cập

Để tạo khoá truy cập, trước tiên, ứng dụng sẽ truy xuất thông tin cấu hình từ máy chủ của Zoho. Quy trình này bao gồm một phương thức xác minh duy nhất, chẳng hạn như vân tay hoặc nhận dạng khuôn mặt. Dữ liệu xác minh này (được định dạng dưới dạng một chuỗi requestJson) được ứng dụng dùng để tạo một CreatePublicKeyCredentialRequest. Sau đó, ứng dụng sẽ gọi phương thức credentialManager.createCredential, phương thức này nhắc người dùng xác thực bằng phương thức khoá màn hình thiết bị (dữ liệu sinh trắc học, vân tay, mã PIN, v.v.).

Sau khi người dùng xác nhận thành công, ứng dụng sẽ nhận được dữ liệu thông tin đăng nhập bằng khoá truy cập mới, gửi dữ liệu đó trở lại máy chủ của Zoho để xác minh, sau đó máy chủ sẽ lưu trữ thông tin khoá truy cập được liên kết với tài khoản của người dùng. Ứng dụng sẽ phát hiện và xử lý các trường hợp thất bại hoặc người dùng huỷ trong quá trình này.

Đăng nhập

Ứng dụng Zoho Android bắt đầu quy trình đăng nhập bằng khoá truy cập bằng cách yêu cầu các phương thức đăng nhập (bao gồm cả một challenge duy nhất) từ máy chủ phụ trợ của Zoho. Sau đó, ứng dụng sẽ dùng dữ liệu này để tạo một GetCredentialRequest, cho biết ứng dụng sẽ xác thực bằng khoá truy cập. Sau đó, nó sẽ gọi API CredentialManager.getCredential() của Android bằng yêu cầu này. Hành động này kích hoạt một giao diện hệ thống Android tiêu chuẩn, nhắc người dùng chọn tài khoản Zoho của họ (nếu có nhiều khoá truy cập) và xác thực bằng phương thức khoá màn hình đã định cấu hình của thiết bị (vân tay, quét khuôn mặt hoặc mã PIN). Sau khi xác thực thành công, Trình quản lý thông tin xác thực sẽ trả về một câu nhận định đã ký (bằng chứng đăng nhập) cho ứng dụng Zoho. Ứng dụng này chuyển tiếp câu nhận định này đến máy chủ của Zoho. Máy chủ này sẽ xác minh chữ ký dựa trên khoá công khai đã lưu trữ của người dùng và xác thực thử thách, hoàn tất quy trình đăng nhập an toàn.

Triển khai phía máy chủ

Việc Zoho chuyển sang hỗ trợ khoá truy cập đã được hưởng lợi nhờ các hệ thống phụ trợ của họ đã tuân thủ FIDO WebAuthn, giúp đơn giản hoá quy trình triển khai phía máy chủ. Tuy nhiên, vẫn cần có những sửa đổi cụ thể để tích hợp đầy đủ chức năng khoá truy cập.

Thách thức lớn nhất là việc điều chỉnh vùng lưu trữ thông tin xác thực. Các phương thức xác thực hiện có của Zoho (chủ yếu sử dụng mật khẩu và khoá bảo mật FIDO để xác thực đa yếu tố) yêu cầu các phương pháp lưu trữ khác với khoá truy cập (dựa trên khoá công khai mã hoá). Để giải quyết vấn đề này, Zoho đã triển khai một giản đồ cơ sở dữ liệu mới được thiết kế riêng để lưu trữ khoá công khai của khoá truy cập và dữ liệu liên quan một cách an toàn theo giao thức WebAuthn. Hệ thống mới này được xây dựng cùng với một cơ chế tra cứu để xác thực và truy xuất thông tin đăng nhập dựa trên thông tin người dùng và thiết bị, đảm bảo khả năng tương thích ngược với các phương thức xác thực cũ.

Một điều chỉnh khác phía máy chủ là triển khai khả năng xử lý các yêu cầu từ thiết bị Android. Các yêu cầu về khoá truy cập bắt nguồn từ ứng dụng Android sử dụng một định dạng nguồn gốc duy nhất (android:apk-key-hash:example) khác biệt với các nguồn gốc web tiêu chuẩn sử dụng định dạng dựa trên URI (https://example.com/app). Cần cập nhật logic máy chủ để phân tích cú pháp chính xác định dạng này, trích xuất hàm băm vân tay số SHA-256 của chứng chỉ ký của ứng dụng và xác thực hàm băm đó dựa trên danh sách đã đăng ký trước. Bước xác minh này đảm bảo rằng các yêu cầu xác thực thực sự bắt nguồn từ ứng dụng Android của Zoho và bảo vệ người dùng khỏi các cuộc tấn công giả mạo.

Đoạn mã này minh hoạ cách máy chủ kiểm tra định dạng nguồn gốc dành riêng cho Android và xác thực hàm băm chứng chỉ:

val origin: String = clientData.getString("origin")

if (origin.startsWith("android:apk-key-hash:")) {

val originSplit: List<String> = origin.split(":")

if (originSplit.size > 3) {

val androidOriginHashDecoded: ByteArray = Base64.getDecoder().decode(originSplit[3])

if (!androidOriginHashDecoded.contentEquals(oneAuthSha256FingerPrint)) {

throw IAMException(IAMErrorCode.WEBAUTH003)

}

} else {

// Optional: Handle the case where the origin string is malformed }

}

Xử lý lỗi

Zoho đã triển khai cơ chế xử lý lỗi mạnh mẽ để quản lý cả lỗi mà người dùng gặp phải và lỗi mà nhà phát triển gặp phải. Một lỗi thường gặp (CreateCredentialCancellationException) xuất hiện khi người dùng huỷ thiết lập khoá truy cập theo cách thủ công. Zoho đã theo dõi tần suất xảy ra lỗi này để đánh giá những điểm có thể cải thiện trải nghiệm người dùng. Dựa trên các đề xuất về trải nghiệm người dùng của Android, Zoho đã thực hiện các bước để hướng dẫn người dùng về khoá truy cập, đảm bảo người dùng biết về khả năng sử dụng khoá truy cập và khuyến khích người dùng sử dụng khoá truy cập trong những lần đăng nhập tiếp theo.

Ví dụ về mã này minh hoạ phương pháp của Zoho về cách họ xử lý các lỗi tạo khoá truy cập phổ biến nhất:

private fun handleFailure(e: CreateCredentialException) {

val msg = when (e) {

is CreateCredentialCancellationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_CANCELLED", GROUP_NAME)

Analytics.addNonFatalException(e)

"The operation was canceled by the user."

}

is CreateCredentialInterruptedException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_INTERRUPTED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey setup was interrupted. Please try again."

}

is CreateCredentialProviderConfigurationException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_PROVIDER_MISCONFIGURED", GROUP_NAME)

Analytics.addNonFatalException(e)

"Credential provider misconfigured. Contact support."

}

is CreateCredentialUnknownException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_UNKNOWN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unknown error occurred during Passkey setup."

}

is CreatePublicKeyCredentialDomException -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_WEB_AUTHN_ERROR", GROUP_NAME)

Analytics.addNonFatalException(e)

"Passkey creation failed: ${e.domError}"

}

else -> {

Analytics.addAnalyticsEvent(eventProtocol: "PASSKEY_SETUP_FAILED", GROUP_NAME)

Analytics.addNonFatalException(e)

"An unexpected error occurred. Please try again."

}

}

}

Kiểm thử khoá truy cập trong môi trường mạng nội bộ

Zoho gặp phải một thách thức ban đầu trong việc thử nghiệm khoá truy cập trong môi trường mạng nội bộ khép kín. Quy trình xác minh của Trình quản lý mật khẩu của Google đối với khoá truy cập yêu cầu quyền truy cập vào miền công khai để xác thực miền của bên đáng tin cậy (RP). Tuy nhiên, môi trường kiểm thử nội bộ của Zoho không có quyền truy cập Internet công cộng này, khiến quy trình xác minh không thành công và cản trở việc kiểm thử xác thực bằng khoá truy cập. Để khắc phục vấn đề này, Zoho đã tạo một môi trường thử nghiệm mà mọi người đều có thể truy cập, bao gồm cả việc lưu trữ một máy chủ tạm thời có tệp đường liên kết đến tài sản và xác thực miền.

Ví dụ này trong tệp assetlinks.json được dùng trong môi trường thử nghiệm công khai của Zoho minh hoạ cách liên kết miền của bên xác thực với ứng dụng Android được chỉ định để xác thực khoá truy cập.

[

{

"relation": [

"delegate_permission/common.handle_all_urls",

"delegate_permission/common.get_login_creds"

],

"target": {

"namespace": "android_app",

"package_name": "com.zoho.accounts.oneauth",

"sha256_cert_fingerprints": [

"SHA_HEX_VALUE"

]

}

}

]

Tích hợp với một máy chủ FIDO hiện có

Hệ thống khoá truy cập của Android sử dụng tiêu chuẩn WebAuthn FIDO2 hiện đại. Tiêu chuẩn này yêu cầu các yêu cầu ở một định dạng JSON cụ thể, giúp duy trì tính nhất quán giữa các ứng dụng gốc và nền tảng web. Để bật tính năng hỗ trợ khoá truy cập trên Android, Zoho đã thực hiện một số thay đổi nhỏ về khả năng tương thích và cấu trúc để tạo và xử lý chính xác các yêu cầu tuân thủ cấu trúc JSON FIDO2 bắt buộc.

Bản cập nhật máy chủ này có một số điều chỉnh kỹ thuật cụ thể:

1. Chuyển đổi mã hoá: Máy chủ chuyển đổi chế độ mã hoá URL Base64 (thường dùng trong WebAuthn cho các trường như mã nhận dạng thông tin đăng nhập) sang chế độ mã hoá Base64 tiêu chuẩn trước khi lưu trữ dữ liệu có liên quan. Đoạn mã dưới đây cho biết cách mã hoá rawId thành Base64 tiêu chuẩn:

// Convert rawId bytes to a standard Base64 encoded string for storage val base64RawId: String = Base64.getEncoder().encodeToString(rawId.toByteArray())

2. Định dạng danh sách truyền tải: Để đảm bảo xử lý dữ liệu nhất quán, logic máy chủ sẽ xử lý danh sách các cơ chế truyền tải (chẳng hạn như USB, NFC và Bluetooth, cho biết cách xác thực viên giao tiếp) dưới dạng mảng JSON.

3. Điều chỉnh dữ liệu khách hàng: Nhóm Zoho đã điều chỉnh cách máy chủ mã hoá và giải mã trường clientDataJson. Điều này đảm bảo cấu trúc dữ liệu hoàn toàn phù hợp với những gì mà các API nội bộ hiện có của Zoho mong đợi. Ví dụ bên dưới minh hoạ một phần logic chuyển đổi được áp dụng cho dữ liệu khách hàng trước khi máy chủ xử lý dữ liệu đó:

private fun convertForServer(type: String): String {

val clientDataBytes = BaseEncoding.base64().decode(type)

val clientDataJson = JSONObject(String(clientDataBytes, StandardCharsets.UTF_8))

val clientJson = JSONObject()

val challengeFromJson = clientDataJson.getString("challenge")

// 'challenge' is a technical identifier/token, not localizable text.

clientJson.put("challenge", BaseEncoding.base64Url()

.encode(challengeFromJson.toByteArray(StandardCharsets.UTF_8)))

clientJson.put("origin", clientDataJson.getString("origin"))

clientJson.put("type", clientDataJson.getString("type"))

clientJson.put("androidPackageName", clientDataJson.getString("androidPackageName"))

return BaseEncoding.base64().encode(clientJson.toString().toByteArray())

}

Hướng dẫn cho người dùng và lựa chọn ưu tiên về việc xác thực

Một phần quan trọng trong chiến lược khoá truy cập của Zoho là khuyến khích người dùng sử dụng khoá truy cập, đồng thời mang đến sự linh hoạt để phù hợp với các yêu cầu khác nhau của tổ chức. Điều này đạt được nhờ thiết kế giao diện người dùng cẩn thận và các chế độ kiểm soát chính sách.

Zoho nhận thấy các tổ chức có nhu cầu bảo mật khác nhau. Để đáp ứng yêu cầu này, Zoho đã triển khai:

- Biện pháp thực thi của quản trị viên: Thông qua bảng điều khiển quản trị Zoho Directory, quản trị viên có thể chỉ định khoá truy cập là phương thức xác thực bắt buộc và mặc định cho toàn bộ tổ chức của họ. Khi chính sách này được bật, nhân viên phải thiết lập khoá truy cập vào lần đăng nhập tiếp theo và sử dụng khoá truy cập từ đó trở đi.

- Sự lựa chọn của người dùng: Nếu tổ chức không thực thi một chính sách cụ thể, thì người dùng cá nhân vẫn có quyền kiểm soát. Họ có thể chọn phương thức xác thực mà mình muốn trong quá trình đăng nhập, chọn khoá truy cập hoặc các lựa chọn khác đã định cấu hình thông qua chế độ cài đặt xác thực.

Để việc sử dụng khoá truy cập trở nên hấp dẫn và đơn giản đối với người dùng cuối, Zoho đã triển khai:

- Dễ dàng thiết lập: Zoho tích hợp chế độ thiết lập khoá truy cập ngay vào ứng dụng di động Zoho OneAuth (dành cho cả Android và iOS). Người dùng có thể dễ dàng thiết lập khoá truy cập trong ứng dụng bất cứ lúc nào, giúp quá trình chuyển đổi diễn ra suôn sẻ.

- Quyền truy cập nhất quán: Chúng tôi đã triển khai tính năng hỗ trợ khoá truy cập trên các điểm tiếp xúc chính của người dùng, đảm bảo người dùng có thể đăng ký và xác thực bằng khoá truy cập thông qua:

- Ứng dụng di động Zoho OneAuth (Android và iOS);

- Trang tài khoản Zoho trên web.

Phương thức này đảm bảo rằng quy trình thiết lập và sử dụng khoá truy cập có thể truy cập và được tích hợp vào các nền tảng mà người dùng đã sử dụng, bất kể quản trị viên có bắt buộc hay người dùng có chọn hay không. Bạn có thể tìm hiểu thêm về cách tạo quy trình mượt mà cho người dùng để xác thực bằng khoá truy cập bằng cách khám phá hướng dẫn toàn diện về trải nghiệm người dùng khi sử dụng khoá truy cập.

Tác động đến tốc độ của nhà phát triển và hiệu quả tích hợp

Là một API hợp nhất, Trình quản lý thông tin xác thực cũng giúp cải thiện năng suất của nhà phát triển so với các quy trình đăng nhập cũ. Việc này giúp giảm độ phức tạp khi xử lý riêng biệt nhiều phương thức và API xác thực, dẫn đến quá trình tích hợp nhanh hơn (từ vài tháng xuống còn vài tuần) và ít lỗi triển khai hơn. Điều này giúp đơn giản hoá quy trình đăng nhập và cải thiện độ tin cậy tổng thể.

Bằng cách triển khai khoá truy cập bằng Trình quản lý thông tin xác thực, Zoho đã đạt được những cải tiến đáng kể và có thể đo lường được trên mọi phương diện:

- Cải thiện đáng kể về tốc độ

- Đăng nhập nhanh hơn gấp 2 lần so với phương thức xác thực bằng mật khẩu truyền thống.

- Đăng nhập nhanh hơn gấp 4 lần so với tên người dùng hoặc số di động có xác thực OTP qua email hoặc SMS.

- Đăng nhập nhanh hơn gấp 6 lần so với phương thức xác thực bằng tên người dùng, mật khẩu và OTP qua SMS hoặc ứng dụng xác thực.

- Giảm chi phí hỗ trợ

- Giảm số lượng yêu cầu hỗ trợ liên quan đến mật khẩu, đặc biệt là đối với trường hợp quên mật khẩu.

- Giảm chi phí liên quan đến tính năng 2FA dựa trên SMS, vì người dùng hiện tại có thể tham gia trực tiếp bằng khoá truy cập.

- Tăng cường bảo mật và được người dùng sử dụng rộng rãi:

- Số lượt đăng nhập bằng khoá truy cập đã tăng gấp đôi chỉ trong 4 tháng, cho thấy người dùng chấp nhận khoá truy cập ở mức cao.

- Người dùng chuyển sang sử dụng khoá truy cập sẽ được bảo vệ hoàn toàn khỏi các mối đe doạ phổ biến như tấn công giả mạo và rò rỉ mật khẩu.

- Với mức tăng trưởng 31% so với tháng trước, ngày càng có nhiều người dùng được hưởng lợi từ khả năng bảo mật nâng cao trước các lỗ hổng bảo mật như tấn công giả mạo và tráo đổi SIM.

Các phương pháp hay nhất và chiến lược đề xuất

Để triển khai khoá truy cập thành công trên Android, nhà phát triển nên cân nhắc những phương pháp hay nhất sau:

- Tận dụng Credential Manager API của Android:

- Trình quản lý thông tin xác thực giúp đơn giản hoá quy trình truy xuất thông tin xác thực, giảm bớt công sức của nhà phát triển và đảm bảo trải nghiệm xác thực hợp nhất.

- Xử lý mật khẩu, khoá truy cập và quy trình đăng nhập liên kết trong một giao diện duy nhất.

- Đảm bảo tính nhất quán của việc mã hoá dữ liệu trong khi di chuyển từ các giải pháp xác thực FIDO khác:

- Đảm bảo bạn xử lý định dạng nhất quán cho tất cả các đầu vào/đầu ra trong khi di chuyển từ các giải pháp xác thực FIDO khác, chẳng hạn như khoá bảo mật FIDO.

- Tối ưu hoá việc xử lý lỗi và ghi nhật ký:

- Triển khai biện pháp xử lý lỗi hữu ích để mang lại trải nghiệm liền mạch cho người dùng.

- Cung cấp thông báo lỗi bằng ngôn ngữ địa phương và sử dụng nhật ký chi tiết để gỡ lỗi và giải quyết các lỗi không mong muốn.

- Hướng dẫn người dùng về các tùy chọn khôi phục khoá truy cập:

- Ngăn chặn các trường hợp bị khoá bằng cách chủ động hướng dẫn người dùng về các tùy chọn khôi phục.

- Theo dõi các chỉ số về mức độ áp dụng và ý kiến phản hồi của người dùng:

- Theo dõi mức độ tương tác của người dùng, tỷ lệ sử dụng khoá truy cập và tỷ lệ đăng nhập thành công để liên tục tối ưu hoá trải nghiệm người dùng.

- Tiến hành thử nghiệm A/B trên các quy trình xác thực khác nhau để cải thiện tỷ lệ chuyển đổi và mức độ giữ chân người dùng.

Khoá truy cập, kết hợp với Android Credential Manager API, mang đến một giải pháp xác thực mạnh mẽ và hợp nhất, giúp tăng cường bảo mật đồng thời đơn giản hoá trải nghiệm người dùng. Khoá truy cập giúp giảm đáng kể nguy cơ bị tấn công giả mạo, đánh cắp thông tin đăng nhập và truy cập trái phép. Nhà phát triển nên dùng thử trải nghiệm này trong ứng dụng của họ và mang đến phương thức xác thực an toàn nhất cho người dùng.

Bắt đầu sử dụng khoá truy cập và Trình quản lý thông tin xác thực

Thực hành với khoá truy cập và Trình quản lý thông tin xác thực trên Android bằng mã mẫu công khai của chúng tôi.

Nếu có thắc mắc hoặc vấn đề, bạn có thể chia sẻ với chúng tôi thông qua trình theo dõi vấn đề về Thông tin đăng nhập trên Android.

Tiếp tục đọc

-

Nghiên cứu điển hình

Uber đã tận dụng Android Restore Credentials API để đơn giản hoá quy trình đăng nhập trên thiết bị mới, dự kiến giảm 4 triệu lượt đăng nhập thủ công mỗi năm và tăng tỷ lệ giữ chân người dùng.

Niharika Arora, Tracy Agyemang • Đọc trong 5 phút

-

Nghiên cứu điển hình

Từ tin nóng và nội dung giải trí đến thể thao và chính trị, X là một ứng dụng mạng xã hội nhằm mục đích giúp gần 500 triệu người dùng trên toàn thế giới nắm bắt toàn bộ câu chuyện cùng mọi bình luận trực tiếp.

Niharika Arora, Tracy Agyemang • Đọc trong 3 phút

-

Nghiên cứu điển hình

Karrot là một ứng dụng chợ ngang hàng dựa trên cộng đồng và có phạm vi siêu địa phương, cho phép người dùng mua, bán và trao đổi hàng hoá với những người dùng đã được xác minh khác. Kể từ khi ra mắt tại Hàn Quốc vào năm 2015, nền tảng này đã mở rộng sang các thị trường toàn cầu, thu hút hơn 43 triệu người dùng đã đăng ký.

Thomas Ezan, Tracy Agyemang • Đọc trong 2 phút

Nhận thông tin cập nhật

Nhận thông tin chi tiết mới nhất về hoạt động phát triển trên Android trong hộp thư đến của bạn mỗi tuần.